Flashback zaraził już 600 000 komputerów

5 kwietnia 2012, 12:38Rosyjska firma antywirusowa Dr. Web informuje, że 600 000 komputerów Mac zostało zarażonych trojanem Flashback i tworzą one wielki botnet. Liczba infekcji bardzo szybko rośnie.

Uwaga na phishingowe maile związane z dziurami Spectre i Meltdown

16 stycznia 2018, 12:34W sieci pojawiły się phishingowe e-maile, których autorzy próbują zachęcić internautów do zainstalowania fałszywych łatek chroniących przed dziurami Spectre i Meltdown. Niemieckie władze ostrzegają swoich obywateli przed atakiem, podczas którego przestępcy rozsyłają e-mail zachęcający do odwiedzenia pewnej witryny

Nowy trojan atakuje Androida

6 października 2014, 09:32Nowo odkryty koń trojański, który atakuje system Android, wymazuje dane z karty SD, blokuje aplikacje takie jak WhatsApp, Facebook czy Hangout oraz uniemożliwia korzystanie z domyślnej aplikacji do korzystania z SMS-ów. Sam za to wysyła co 5 sekund SMS-y do wszystkich kontaktów z książki adresowej

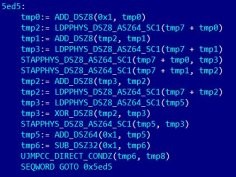

Udało się podejrzeć mikrokod procesorów Intela. Nieznane konsekwencje dla bezpieczeństwa

29 października 2020, 18:13Po raz pierwszy w historii udało się zdobyć klucz szyfrujący, którym Intel zabezpiecza poprawki mikrokodu swoich procesorów. Posiadanie klucza umożliwia odszyfrowanie poprawki do procesora i jej analizę, a co za tym idzie, daje wiedzę o luce, którą poprawka ta łata.

Microsoft polubił licencję GPL?

22 lipca 2009, 13:21Po raz drugi w ciągu ostatnich dni Microsoft udostępnił kod na licencji GPL. Tym razem koncern dał wgląd do Live Services Plug-in dla Moodle. To wtyczka ułatwiająca korzystanie z usług Live@edu, takich jak poczta, kalendarz, komunikator czy wyszukiwanie w Moodle, opensource'owym pakiecie przeznaczonym do tworzenia kursów prowadzonych przez Sieć.

Wyjątkowy BadBlock

6 czerwca 2016, 10:32Eksperci z firmy Sensor Tech ostrzegają przed pojawieniem się nowego ransomware, które nie tylko szyfruje pliki wideo, obrazy i dokumenty, ale również pliki systemowe, przez co w ogóle nie można uruchomić Windows.

Zarażeni mają czas tylko do 9 lipca

23 kwietnia 2012, 18:56FBI ostrzega, że na początku lipca około 350 000 osób może stracić dostęp do internetu. Dotyczy to osób, których komputery zostały zainfekowane kodem DNSChanger

Dziura zero-day w Internet Explorerze

24 kwietnia 2018, 10:04Jedna z firm sprzedających oprogramowanie wirusowe, Qihoo 360, informuje o znalezieniu w Internet Explorerze dziury typu zero-day. Luka jest aktywnie wykorzystywana przez cyberprzestępców i dotychczas nie doczekała się poprawki

Powstał szkodliwy kod atakujący IE

25 listopada 2014, 11:37Cyberprzestępcy opracowali szkodliwy kod atakujący dziurę w Internet Explorerze. Luka, która istniała od czasów premiery Windows 95 została załatana 11 listopada bieżącego roku. Występuje ona we wszystkich wersjach IE od 3.0 do 11.

Na Grenlandii znaleziono najstarsze znane DNA

8 grudnia 2022, 09:49Po raz pierwszy udało się zidentyfikować DNA sprzed 2 milionów lat. Mikroskopijne fragmenty genomu znaleziono w osadach z epoki lodowej z północnej Grenlandii. Jest więc ono aż o milion lat starsze, niż DNA pozyskane ze szczątkow syberyjskiego mamuta.